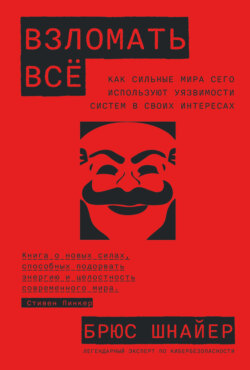

Взломать всё. Как сильные мира сего используют уязвимости систем в своих интересах

Реклама. ООО «ЛитРес», ИНН: 7719571260.

Оглавление

Группа авторов. Взломать всё. Как сильные мира сего используют уязвимости систем в своих интересах

Предисловие

Часть I. Хакинг для «чайников»

1. Что такое хак

2. Системы и хакинг

3. Что такое система

4. Жизненный цикл хака

5. Вездесущность хакинга

Часть II. Основные виды хакинга и защита от него

6. Хакинг банкоматов

7. Хакинг казино

8. Хакинг программ лояльности авиакомпаний

9. Хакинг в спорте

10. Хакеры паразитируют

11. Защита от хаков

12. Более тонкие средства защиты

13. Устранение потенциальных хаков на этапе проектирования систем

14. Экономика безопасности

15. Устойчивость

Часть III. Хакинг финансовых систем

16. Хакинг райских кущ

17. Хакинг в банковском деле

18. Хакинг финансовых бирж

19. Хакинг компьютеризированных финансовых бирж

20. Хакинг и элитная недвижимость

21. Нормализация социальных хаков

22. Хакинг и рынок

23. «Слишком большой, чтобы обанкротиться»

24. Венчурный капитал и прямые инвестиции

25. Хакинг и богатство

Часть IV. Хакинг правовых систем

26. Хакинг законов

27. Юридические лазейки

28. Хакинг бюрократических барьеров

29. Хакинг и власть

30. Хакинг нормативных актов

31. Взаимодействие юрисдикций

32. Административное бремя

33. Хакинг и общее право

34. Хакинг как эволюция

Часть V. Хакинг политических систем

35. Скрытые положения в законодательстве

36. Законопроекты «под прикрытием»

37. Делегирование и отсрочка принятия законов

38. Хакинг и контекст

39. Хакинг избирательного права

40. Другие предвыборные хаки

41. Деньги и политика

42. Хакинг на разрушение системы

Часть VI. Хакинг когнитивных систем

43. Когнитивные хаки

44. Внимание и зависимость

45. Убеждение

46. Доверие и авторитет

47. Страх и риск

48. Защита от когнитивных хаков

49. Иерархия хакинга

Часть VII. Хакинг и системы искусственного интеллекта

50. Искусственный интеллект и робототехника

51. Хакинг систем искусственного интеллекта

52. Проблема объяснимости

53. Очеловечивание искусственного интеллекта

54. Хакинг человека искусственным интеллектом и роботами

55. Компьютеры и искусственный интеллект ускоряют социальный хакинг

56. Когда искусственный интеллект становится хакером

57. Хакинг ради цели

58. Защита от хакеров с искусственным интеллектом

59. Будущее хакеров с искусственным интеллектом

60. Системы управления хакингом

Послесловие

Благодарности

Рекомендуем книги по теме

Отрывок из книги

Компания Uncle Milton Industries продает детские муравьиные фермы с 1956 г. Ферма представляет собой конструкцию из двух листов прозрачного пластика, соединенных между собой с зазором в 6 мм, запаянную с трех сторон, а с четвертой – имеющую крышечку. Идея заключается в том, чтобы заполнить это узкое пространство песком, запустить туда муравьев и с комфортом наблюдать, как они роют туннели.

Однако в самом наборе никаких муравьев нет. Довольно сложно сохранить их живыми, пока коробка лежит на магазинной полке, да к тому же наверняка существуют правила безопасности, касающиеся детей, игрушек и насекомых. Поэтому в комплекте с чудо-фермой идет почтовая карточка, на которой вы можете указать свой адрес, отправить ее в компанию, и через некоторое время вам доставят пробирку с живыми муравьями.

.....

Исходя из сказанного, хакингу подвержены системы, участники которых заранее договорились – явно или неявно – соблюдать общий набор правил. Иногда внутренние правила системы не совпадают с законами среды, в которой она существует. Я понимаю, что это сбивает с толку, поэтому объясню на примере. Компьютер управляется набором правил в виде запущенного на нем программного обеспечения. Хакнуть компьютер означает так или иначе обойти эти правила. Но помимо этого существуют внешние по отношению к компьютеру законы, которые потенциально регулируют то, что с ним можно делать и чего нельзя. К примеру, в США Закон о компьютерном мошенничестве и злоупотреблениях квалифицирует большинство форм взлома как уголовное преступление. (Обратите внимание, что происходит: взламывается компьютерная система, но более общая правовая система защищает ее.) К слову, довольно спорный момент, насколько общим должен являться такой закон, ведь в своем нынешнем виде он создает ловушку, поскольку любой взлом компьютера считается незаконным.

Профессиональный спорт регулируется четким набором правил и потому часто становится мишенью хакеров. Собственно говоря, любые законы в юридическом смысле – не что иное, как набор правил, а значит, их тоже можно взламывать.

.....